Actualités

Pour vous abonner au fil RSS, cliquez sur la vignette d'abonnement de votre choix :

ANSSI & fédération EBEN : NE SOYEZ PLUS OTAGE DES RANÇONGICIELS !

Publié le 29/09/2016

(cliquer sur l'image pour l'ouvrir)

(cliquer sur l'image pour l'ouvrir)

Face à l’augmentation des attaques par rançongiciels à l’encontre de tout type de structure (administrations, entreprises, PME, professions libérales…), l’ANSSi propose, en collaboration avec la fédération Eben, de former aux réflexes à adopter. La plaquette « Alerte aux rançongiciels » informe donc sur les bonnes pratiques mais surtout sur les règles de bon sens à appliquer en cas d’urgence.

Le point 2 du bulletin d'actualité CERTFR-2016-ACT-016, "Rançongiciels : état des lieux" dresse un rappel interrressant des bonnes pratiques ainsi que des reflexes en cas de compromission...

En voici un extrait, avec une mise en avant des points que toutes structures se devraient de mettre en oeuvre a minima , selon AESI.

Ces bonnes pratiques ne sont pas exhaustives, mais constituent un recueil générique des orientations permettant de réduire au maximum l'infection initiale par un rançongiciel ainsi que la portée des actions de chiffrement.

Sauvegarder les systèmes ainsi que les données ;

Composante majeure dans le cadre de la reprise d'activité, les sauvegardes doivent être effectuées régulièrement sur un périmètre adapté (en priorité sur les serveurs hébergeant des données critiques), et stockées sur des médias tiers et isolés du réseau de production.

La politique de sauvegarde doit également être adaptée, de telle sorte que les sauvegardes antérieures ne soient pas simplement écrasées, la sauvegarde la plus récente pouvant contenir une version chiffrée des données ;

* Éprouver le processus de restauration (des sauvegardes !) [...];

* Vérifier les autorisations d'accès aux ressources partagées

[...] les ressources accessibles en écriture doivent être limitées aux seuls utilisateurs qui en ont le besoin fonctionnel ;

* Appliquer le principe du moindre privilège , en attribuant aux différents comptes les seuls privilèges qui leur sont strictement nécessaires dans l'exécution de leurs tâches ;

* Installer un antivirus sur les postes clients ;

* Maintenir à jour les composants systèmes et applicatifs [...]

A noter que les versions obsolètes doivent être remplacées en priorité ;

* Ne pas activer les macros pour les documents Office. [...] surtout lorsque l'origine du document est douteuse! [...] ;

* Sensibilisation des utilisateurs [...]

Il convient en effet de ne pas cliquer sans vérification sur les liens ou ouvrir les pièces jointes présentes ; une attention toute particulière devant être apportée aux messages de provenance inconnue, l'apparence inhabituelle ou frauduleuse. L'expérience montre également qu'un exemple de courriels issus d'une campagne en cours est plus efficace qu'une sensibilisation "générique".

* Implémenter les stratégies de restrictions logicielles [...];

* Mettre en oeuvre une politique de filtrage des passerelles de messagerie (filtrage CAB, JS, EXE, etc.) ;

* Bloquer les adresses utilisées par le code malveillant [...];

Consulter l'article source de l'ANSSI.

Consulter le Bulletin d'actualité CERTFR-2016-ACT-016

Consulter le site de la fédération EBEN

iOT : OVH, durement frappé par un botnet de 145.000 caméras connectées

Publié le 27/09/2016

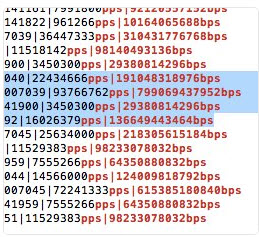

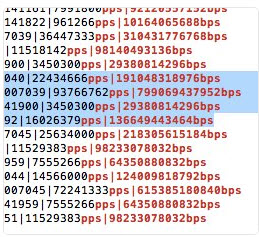

(Crédit image : tweet de Octave Klaba)

(Crédit image : tweet de Octave Klaba)

Des pirates ont lancé une attaque avec un débit supérieur au térabit par second!, ce qui constitue un nouveau record historique et met en lumière - une fois de plus - la faible sécurité des objets connectés.

L’attaque s'est déroulée récemment, entre le 18 et le 23 septembre. Selon Octave Klaba, fondateur et directeur technique de la société, elle avait un débit supérieur au térabit par seconde et provenait d’un botnet constitué de 145.607 caméras connectés.

Selon le chercheur en sécurité Mustafa Al-Bassam, il s’agissait là de la plus violente attaque DDoS jamais enregistrée dans l’histoire de l’Internet.

Depuis des années, les chercheurs en sécurité épinglent les fabricants d’objets connectés pour le faible niveau de sécurité de leurs produits, et tout particulièrement les caméras connectées. Mais rien ne change vraiement... (Crédit article : 01Net.com)

Pour sécuriser votre camera IP?

0. Avant tout, en analysant les risques et en essayant de réduire la surface d’exposition de l'objet!

1. Cela passera probablement par une sécurisation de l'acces internet!

Si vous utilisez une connexion Wifi, préférez toujours une connexion sécurisée type WPA2 ou, pour une entreprise, une authentification basée RADIUS

Utilisez des communications sécurisés : le https est obligatoire et doit faire partie du critère d'achat.

Mettez en œuvre DMZ, NAT/PAT, firewalling spécifique... et, bien évidemment, la protection par mot de passe fort des différents éléments actifs du réseau!

lorsque cela est possible, restreindre la communication à des équipements connus (MAC Adress ou IP)

2. Utilisez des mots de passe forts et uniques... même pour les cameras!

3. Ne conserver jamais les mots de passe par defauts!

4. Gardez à jour le firmware des différents matériels (camera, routeur, switch manageable etc.)

5. Gardez à jour les différents logiciels.

Cette liste n'est évidemment pas exhaustive, mais permet déjà d'augmenter significativement le niveau de sécurité de son équipement connecté... quelqu'il soit!

Consulter l'article complet de 01Net.

Pour l'historique, toujours sur 01Net, une histoire de ...frigos

Pour une approche plus technique, on peut consulter developpez.com ou l'article de la societe incapsula

CNIL : Le premier label Coffre-Fort Numérique a été délivré

Publié le 27/09/2016

(Crédit image : CECURITY.COM)

(Crédit image : CECURITY.COM)

Annoncé depuis février 2014, la CNIL décerne enfin son premier label « coffre-fort numérique », label qui garantit "un haut niveau de sécurité et de qualité en matière de stockage de données".

Le label coffre-fort numérique décerné par la CNIL atteste d’un service de qualité, respectueux de l’intégrité, de la disponibilité et de la confidentialité des données qui y sont stockées par les particuliers ou les professionnels.

Ce premier label a été délivré à la société CECURITY.COM en sa double qualité d’opérateur et de fournisseur de service de coffre-fort numérique : en effet, cette société assure à la fois le fonctionnement opérationnel du système et sa vente directement auprès des utilisateurs, particuliers et professionnels.

Cecurity.com dispose par ailleurs de la certification NF Logiciel, composant coffre-fort numérique de l'Afnor ainsi que du label coffre-fort électronique de la fédération des tiers de confiance ainsi que celle de l'ANSSI, CSPN. La société compte parmi ses clients PSA Banque (signature électronique et coffre-fort numérique), Stime Les Mousquetaires (dématérialisation fiscale des factures), Infogreffe.fr (notification sécurisée des décisions de justice), Vosgelis (coffre-fort électronique communicant)...

Et en plus, le prix d'appel de la solution cecurCrypt est à 10€ par an!

Consulter l'article complet sur le site de la CNIL

Acceder directement au site de Cecurity.

5 recommandations clés du Clusif pour la sécurisation des TPE

Publié le 23/09/2016

(Crédit image : Clusif)

(Crédit image : Clusif)

Par définition les TPE n’ont pas de service informatique dédié à résoudre leurs problèmes informatiques. Tous leurs salariés, quand il y en a, ne sont là que pour une chose : développer le business et se concentrer sur le coeur de l’activité. Ce n’est pas une raison pour négliger sa sécurité et faire n’importe quoi avec son réseau informatique...

Le Clusif rappelle les mesures essentielles à prendre pour se mettre à l’abri des mauvaises surprises :

1. Sécuriser les échanges

2. Structurer son réseau

3. Vérifier les mises à jour

4. S'assurer de la présence d'un pare-feu

5. Protéger néanmoins la vie privée des salariés

Consulter l'article complet sur le site de la Zdnet

Acceder directement au CLUSIR.

CNIL : Fichiers clients-prospects et vente en ligne : mise à jour de la norme simplifiée n° NS-048

Publié le 22/09/2016

Pour tenir compte de la nouvelle liste d’opposition au démarchage téléphonique, la norme simplifiée NS-048 a été modifiée. D’autres précisions sont apportées en matière de cookies, de données liées à la carte de paiement et de durées de conservation

La norme simplifiée NS-048 est un cadre de référence pour les traitements de données personnelles en matière de gestion des clients et des prospects.

Les organismes qui se conforment à ce cadre bénéficient de formalités allégées auprès de la CNIL (déclaration simplifiée).

Depuis juin 2016, les organismes doivent soumettre leurs fichiers de prospection à Bloctel. Pour tenir compte de ces nouvelles obligations fixées par le code de la consommation, une finalité et un nouveau destinataire ont été ajoutés à la norme. L’article 6 de la norme, contenant les règles applicables en matière de prospection, a également été complété.

La nouvelle norme simplifie NS-048 précise également les durées de conservation des données (politique d’archivage et purge des données, gestion des comptes inactifs par les sites web, notion de dernier contact émanant du prospect, etc.).

L’information, le consentement et l’exercice des droits des personnes, et les sécurités, contiennent également des précisions.

Les organismes ayant effectué une déclaration simplifiée en référence à la NS-048 (délibération n° 2012-209 du 21 juin 2012) qui ne respectent pas les conditions fixées par la nouvelle délibération, disposent d’un délai de 12 mois pour mettre leur traitement en conformité. Il n’est pas nécessaire de procéder à un nouvel engagement de conformité.

Consulter l'article complet sur le site de la CNIL

Acceder directement à la norme simplifiée.

(cliquer sur l'image pour l'ouvrir)

(cliquer sur l'image pour l'ouvrir)

(Crédit image : tweet de Octave Klaba)

(Crédit image : tweet de Octave Klaba)

(Crédit image : CECURITY.COM)

(Crédit image : CECURITY.COM)

(Crédit image : Clusif)

(Crédit image : Clusif)